Sikkerhet i rommet:

Den neste grensen for kritisk infrastruktur

Til tross for en enorm forventet økning i romaktivitet og -økonomi har det vært lite vekt på behovet for sikkerhet i rommet. Det kan vi gjøre noe med, skriver artikkelforfatteren.

I dag, og når vi ser mot fremtiden, spiller romsystemer en stadig større rolle i våre liv. De hjelper oss med å veilede oss fra sted til sted, de informerer oss om været og de forbinder oss med hverandre. I tillegg er de en stadig viktigere del av vår nasjonale sikkerhetsinfrastruktur.

Voksende økonomi

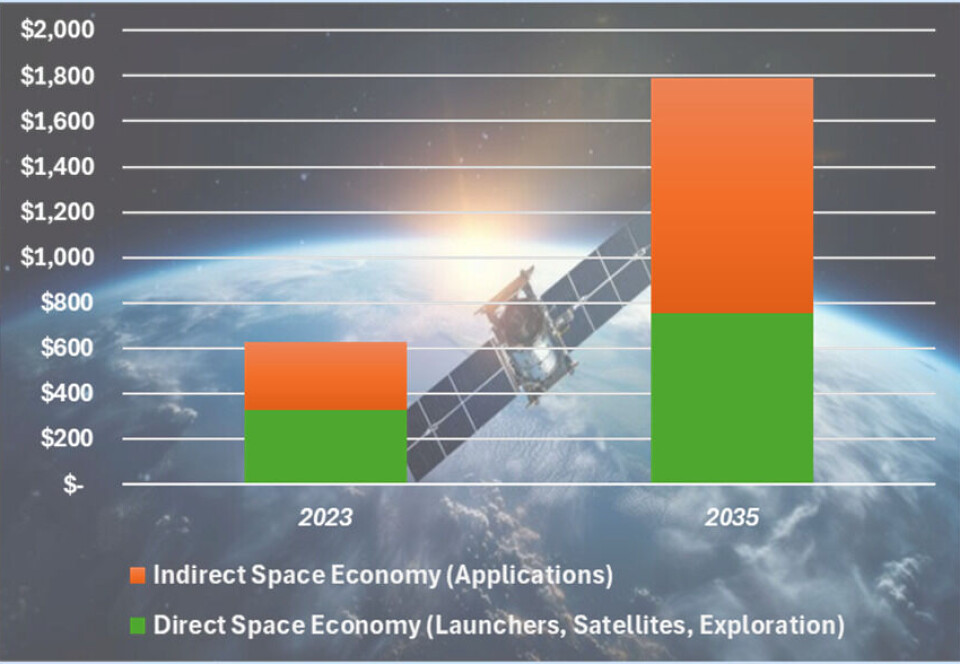

Størrelsen og omfanget av den globale romøkonomien har en klar sammenheng med dens betydning. Verdens økonomiske forum spår at direkte investeringer i rominfrastruktur (satellitter, bæreraketter, rovere, utforskning) vil vokse fra 330 milliarder dollar i 2023 til 755 milliarder dollar i 2035. I samme periode vil den indirekte økonomien som stammer fra rommet vokse fra 300 milliarder dollar til over 1 billion dollar. Rommet er nå dypt sammenvevd med hverdagen vår.

Hva med sikkerheten?

Til tross for dette har det vært lite vekt på behovet for sikkerhet i rommet. Cybersikkerhetsmetoder som er vanlige i bakkebaserte applikasjoner er sjeldne i rommet. I stedet er sikkerheten til romsystemer, enten det er satellitter, bæreraketter eller rovere/landere, ofte avhengig av en kombinasjon av uklarhet og fysisk avstand. Siden cybersikkerhet ikke står høyt på kravlisten, er det få av de elektroniske delsystemene og mikroprosessorene som brukes i rommet som integrerer sikkerhetsfunksjoner.

Økende risiko

Like fullt øker risikoen. Kombinasjonen av stadig økende nasjonale sikkerhetsinteresser, økende geopolitiske spenninger og økende avhengighet av verdensrommet skaper både risiko, og insentiver for ondsinnede aktiviteter. Videre skaper fremveksten av åpen kildekode-basert programvare for rommet muligheter til å identifisere sikkerhetshull som kan utnyttes av hackere som varierer i kompleksitet fra gjør-det-selv-operatører av bakkestasjoner, til statlige aktører.

Kritisk infrastruktur

Gitt den økende risikoen, øker viljen og behovet for å reagere. Romfart blir nå sett på som en integrert del av en nasjons kritiske infrastruktur. Flere amerikanske administrasjoner har etter tur erkjent både den vitale nasjonale interessen for romaktiviteter og behovet for å beskytte denne infrastrukturen. I 2021 som bemerket i United States Space Priorities Framework.

Satellitter er ett av mange bruksområder for sikkerhet i rominfrastruktur. Satellitter brukes til et bredt spekter av forsvars-, sivile og kommersielle applikasjoner. Med over 20 000 nye satellitter som skal utplasseres før slutten av tiåret, har muligheten for ondsinnet aktivitet og behovet for å beskytte mot den aldri vært større.

Satellittens arkitektur

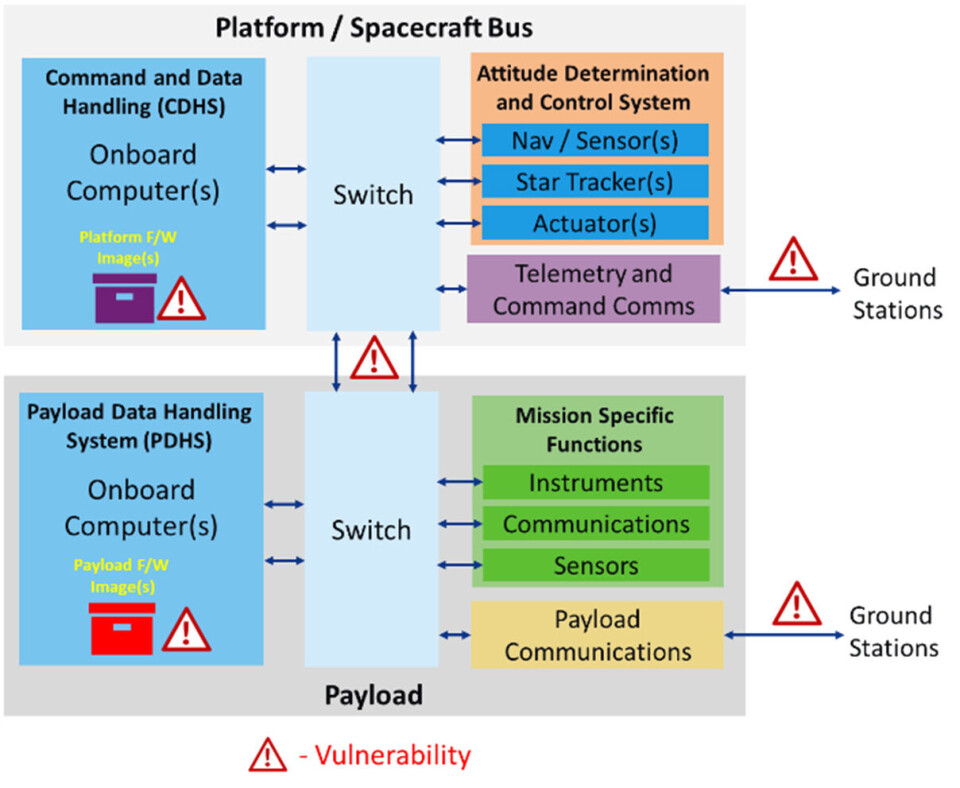

En typisk satellitt inkluderer en plattform- eller romfartøybuss samt en nyttelastseksjon. Disse forskjellige seksjonene utfører forskjellige funksjoner, noe som gjør angrepsvektoren og virkningen av et sikkerhetsproblem forskjellig. Plattform- eller romfartøybussseksjonen er ansvarlig for selve satellittens flyging og navigasjon. Hjertet i plattformseksjonen er mikroprosessoren (MPU) som brukes i de innvevde datamaskinene (OBC) i kommando- og datahåndteringssystemet (CDHS). CDHS kjører flyvningsprogramvare i sanntid og som svar på sensor- og navigasjonsdata mottatt fra innstillingsbestemmelses- og kontrollsystemet (ADCS). Samtidig utveksler CDHS telemetri og kommandoer med bakkestasjoner via telemetri- og kommandokommunikasjonssystemet. Sikkerhetshull i denne seksjonen kan føre til fullstendig tap av satellitten, eller i verste fall utløse en katastrofal kaskade av satellittødeleggelse og spredning av vrakrester, referert til som Kessler-syndromet.

Nyttelasten

På den annen side er nyttelastseksjonen ansvarlig for å utføre det spesifikke oppdraget til selve satellitten. Eksempler på oppdrag inkluderer jordobservasjon, nasjonalt forsvar, vitenskap, bredbåndskommunikasjon og posisjoneringsnavigasjon og timing (for eksempel GPS). I likhet med plattformseksjonen har nyttelastseksjonen et sett med innvevde datamaskiner i datahåndteringssystemet for nyttelasten (PDHS) som er koblet til oppdragsspesifikke funksjoner som instrumenter, kommunikasjon og sensorer. Jordbaserte bakkestasjoner kommuniserer med nyttelastseksjonen via nyttelastkommunikasjonssystemet. Selv om sikkerhetshull i nyttelastseksjonen kanskje ikke fører til tap av satellitten, kan de eksponere nasjonal sikkerhetsinformasjon, gjøre GPS-systemer ubrukelige eller forstyrre bredbåndskommunikasjon.

Mikroprosessorer avgjørende

Gitt sin sentrale rolle i en romfartsapplikasjon, er mikroprosessorene som brukes avgjørende, ikke bare for å nå oppdragets mål, men også for systemets sikkerhet. Funksjoner som generell databehandlingsytelse, grensesnitt og feiltoleranse/unngåelse er nødvendige for å nå oppdragets mål.

Strålingsherding og strålingstoleranse er også nødvendig for å overleve det tøffe miljøet i rommet, spesielt for oppdragskritiske eller bemannede romfartsapplikasjoner, enten det er i lav jordbane (LEO), på månen eller lenger ut.

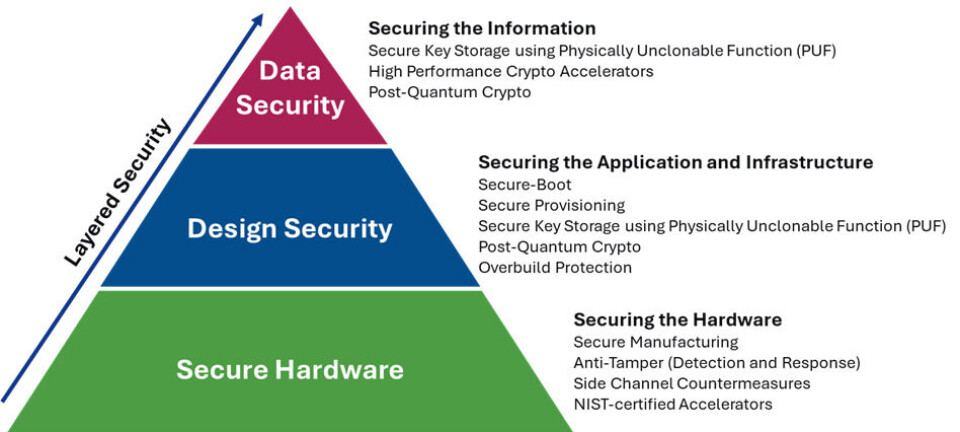

Utviklere av romfartssystemer må nå også vurdere sikkerhet. En virkelig sikker romapplikasjon vil utnytte mikroprosessorer i romfartskvalitet som følger en lagdelt tilnærming til sikkerhet.

Lagdelt sikkerhet

På det nederste laget finner vi sikker maskinvare. Med mindre maskinvaren og forsyningskjeden er sikker, kan verken infrastrukturen eller informasjonen som passerer gjennom den stoles på. Sikker maskinvare oppnås ved hjelp av teknikker som sikker produksjon, anti-manipuleringsdeteksjon og -respons, innebygde mottiltak for sidekanalanalyse og, selvfølgelig, NIST-sertifiserte akseleratorer.

Neste lag er designsikkerhet. I dette laget sikres infrastrukturen og den intellektuelle eiendommen som romapplikasjonen er bygget på. Viktige mikroprosessorfunksjoner på dette laget inkluderer sikker oppstart, sikker provisjonering og sikker nøkkellagring.

Til slutt, når vi har sikret både maskinvaren og infrastrukturen, kan vi fokusere på å sikre informasjonen som beveger seg gjennom systemet. I dette laget må mikroprosessorer i romfartsklassen inneholde kryptografiske akseleratorer med høy ytelse og sikker nøkkellagring.

Postkvantekryptografi

En nøkkelfunksjon som er nevnt i figur 2 og som ikke må overses, spesielt for kritisk infrastruktur som romfart, er det fremvoksende og presserende behovet for postkvantekryptografi.

Asymmetrisk kryptografi er en grunnleggende hjørnestein i ethvert system som anvender sikkerhet. I omtrent alle terrestriske applikasjoner er algoritmer som RSA og elliptisk kurve (ECC) i utstrakt bruk for digitale signaturer og nøkkelutveksling. Gitt tradisjonelle nøkkelstørrelser og de beregningsmessige og matematiske utfordringene ved faktorisering av primtall, antas det generelt at det ville ta klassiske datamaskiner milliarder av år å bryte enten RSA eller ECC.

Kvantedatamaskiner er imidlertid i horisonten allerede. Det er mulig, om ikke sannsynlig, at kryptografisk relevante kvantedatamaskiner (de med nok qubits) vil være tilgjengelige for statsbaserte og andre velfinansierte grupper innen de neste 5–10 årene. Faren som slike kvantedatamaskiner utgjør, er deres evne til å kjøre Shors algoritme for faktorisering av et primtall. En slik algoritme som kjører på en kvantedatamaskin, kan redusere tiden det tar å bryte RSA eller ECC fra milliarder av år til under én dag.

Fremtidige trusler

Gitt deres omfattende bruk i et bredt spekter av sikkerhetsapplikasjoner som autentisering og nøkkelutveksling, er evnen til å bryte RSA og ECC (ECDSA eller ECDH) en eksistensiell trussel mot systemer over hele verden.

Videre er utfordringen ikke begrenset til bare aktive kommunikasjonslenker «i øyeblikket». Fiendtlige agenter kan avlytte og lagre kommunikasjon «i dag» og bryte den ned «i morgen». Dette er en trussel enten romapplikasjonen er en LEO-konstellasjon for bredbåndskommunikasjon eller en strategisk militær ressurs.

National Institute of Standards and Technology (NIST) og National Security Agency (NSA) anerkjente trusselen og avholdt en konkurranse for å identifisere neste generasjons kvantesikre offentlige nøkkelalgoritmer. Gjennom denne konkurransen har NIST valgt et sett med modulgitterbaserte algoritmer som skal være den endelige erstatningen for RSA og ECC:

- ML-KEM – Module-lattice based Key Encapsulation Method (FIPS-203)

- ML-DSA – Module-lattice based Digital Signature Standard (FIPS-204)

- ML-KEM og ML-DSA er grunnleggende krav for å sikre sikkerheten til våre cyberfysiske systemer på lang sikt.

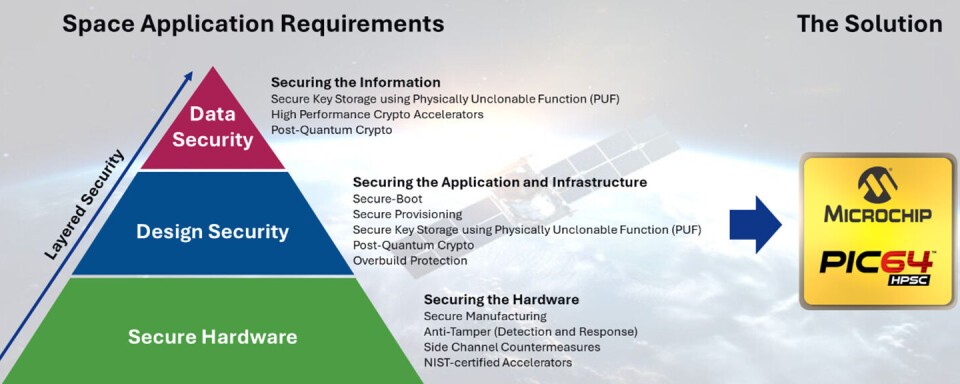

Nye muligheter i mikroprosessor

Microchips PIC64-HPSC-familie av mikroprosessorer representerer et gjennombrudd innen mulighetene som er tilgjengelige i en 64-bits mikroprosessor – på Jorden, for ikke å snakke om for romfartsapplikasjoner. Enheten blander de beste funksjonene til kommersielle standardprosessorer (COTS), som høyytelsesdatabehandling, virtualisering og kunstig intelligens (KI), med feiltoleransen og strålingsherdingen som kreves for å overleve i det krevende miljøet i rommet. PIC64-HPSC MPUer kombinerer høyytelsesdatabehandling med et omfattende sett med sikkerhetsfunksjoner – inkludert full støtte for postkvantekryptografi – en funksjon som er nødvendig for å sikre rommet nå og i fremtiden.

Med PIC64-HPSC MPUer kan rombaserte applikasjoner som satellitter, bæreraketter og rovere/landere sikres på en måte som er i samsvar med deres rolle som en sentral del av en nasjons kritiske infrastruktur.