Del 2: Sameksistens, strømforbruk og sikkerhet

Velg riktig trådløs-teknologi - 2

I forrige artikkel gjennomgikk vi bl.a. ulike frekvensspektrum, kommunikasjonsrekkevidde og nettverkstopologi. Nå skal vi se på de gjenværende hensyn, inkludert sameksistens, strømforbruk og sikkerhet.

Denne artikkelen er 2 år eller eldre

lI del én av denne serien utforsket vi flere hensyn for å velge den ideelle trådløse teknologien for et design. Vi gjennomgikk frekvensspektrum, lisensiert og ikke-lisensiert spektrum, samt flere vanlige bånd. Vi diskuterte også kommunikasjonsrekkevidde og ulike faktorer som påvirker rekkevidde, som utgangseffekten og mottakerens følsomhet. Del én endte med en diskusjon om nettverkstopologi, og tok for seg mesh versus punkt-til-multipunkt og noen av de tilhørende avveiningene som kostnad, strømforbruk og latens.

Denne artikkelen vil diskutere de gjenværende hensyn, inkludert sameksistens, strømforbruk og sikkerhet. Hvis du ikke er kjent med begrepet, refererer sameksistens til enheter som trenger å sameksistere og operere sammen i et felles frekvensbånd.

Sameksistens

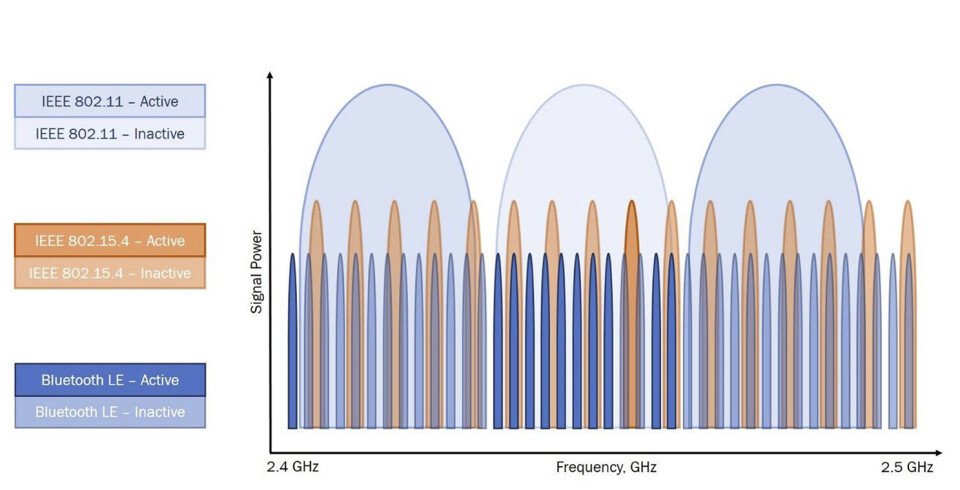

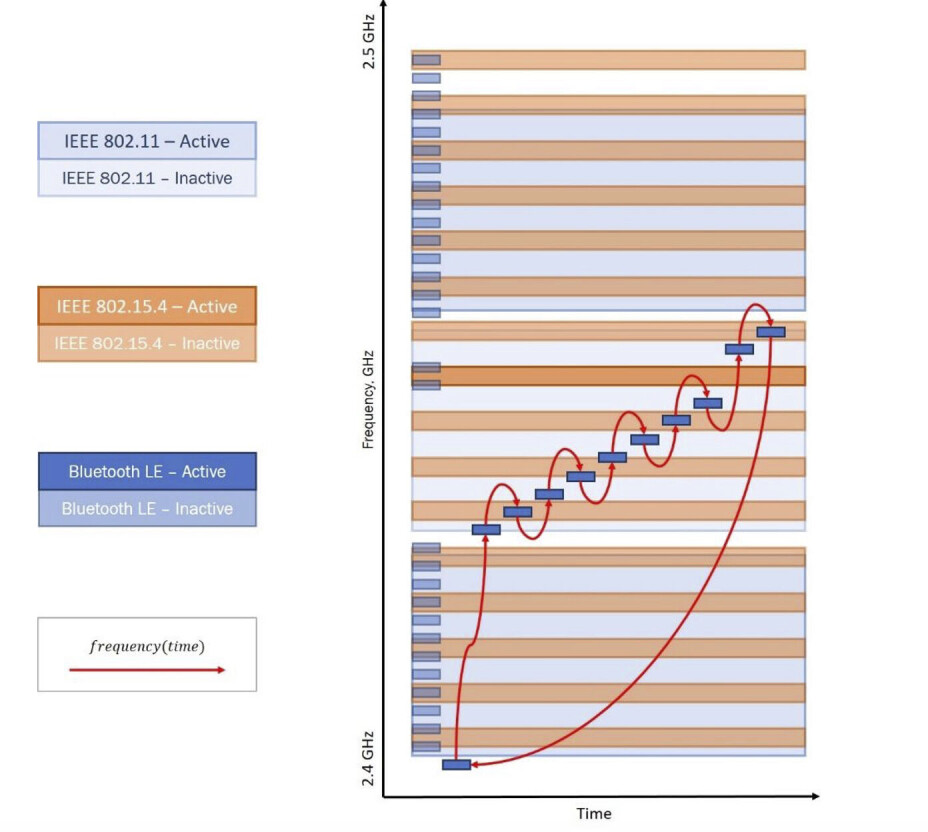

Som diskutert i den første artikkelen, bruker de fleste trådløse løsninger delt spektrum i ulisensierte bånd. Som et resultat er frekvensbånd og kanaler i disse båndene under press fra ulike typer radioer og signaler.

Problemet med radioer som forstyrrer hverandre kalles sameksistens. Dette emnet utforskes i dybden i appnotatet «Coexistence in 2.4 GHz», så bare et kort sammendrag vil bli gitt her.

Forstyrrende Wi-Fi

Med sin høye sendereffekt og relativt vide båndbredde, forstyrrer 2,4 GHz Wi-Fi-nettverk både Bluetooth Low Energy (Bluetooth LE)-forbindelser og Green Power-protokollen fra Connectivity Standards Alliance (tidligere Zigbee Alliance). Bluetooth LE har muligheten til å frekvenshoppe ved å oppdage og beholde informasjon på travle kanaler hver gang og unngå disse kanalene. Dette kalles adaptive frequency hopping spread spectrum (AFHSS) og forbedrer påliteligheten til Bluetooth LE i nærvær av Wi-Fi og Zigbee-pakker.

Zigbee og Bluetooth LE

Zigbee-teknologien tilbyr ikke denne funksjonen, men den kan tilordnes en kanal som ikke overlapper med en Wi-Fi-kanal. Vanligvis kan Bluetooth LE- og Zigbee-nettverk eksistere sammen. Et Wi-Fi-nettverk må administreres aktivt av en sameksistensmekanisme, eller kanalene mellom Zigbee og Wi-Fi må konfigureres for å minimere overlapping.

Integrerte brikker

Trenden i markedet er å integrere disse ulike radioene på samme brikke, slik at sameksistensen blir et systemdesignhensyn, der både maskinvare og programvare kan optimaliseres fullt ut for å gi en best mulig opplevelse ved å bruke disse forskjellige teknologiene side om side. Det finnes imidlertid også programvareløsninger for ikke-integrerte radioer.

Problemer

Uten god sameksistens vil lyd over Bluetooth LE «stamme», gjentatte forsøk for Zigbee-pakker vil være nødvendig og generell Wi-Fi-kapasitet vil bli redusert. Vellykket sameksistens vil redusere kollisjoner og prioritere meldinger fra de ulike protokollene for å gjøre den generelle kvaliteten på tjenesten god for alle protokoller. Sameksistens er noe som er lett å ta for gitt fordi den, når alt fungerer som det skal, ikke merkes.

Strømforbruk

Strømforbruk er ett av de viktigste hensynene. Det er grunnleggende fysikkbaserte begrensninger og avveininger som dikterer strømforbruket som kreves for ulike protokollimplementeringer.

Driftsklasser

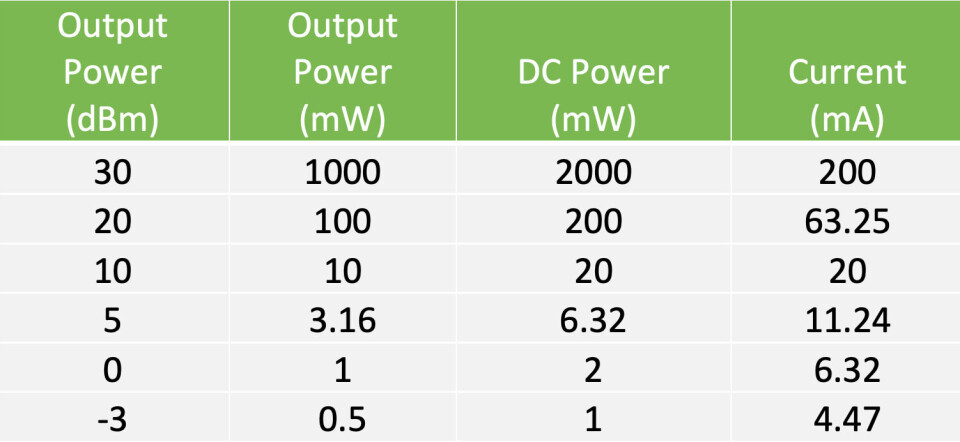

Senderen, også kalt RF-effektforsterkeren, er den mest strømhungrige delen av systemet. RF-effektforsterkere er beskrevet etter driftsklasse. Klassene A, B, AB og C regnes som lineære forsterkere, og energieffektiviteten forbedres med høyere forsterkerklasse. For eksempel er en klasse C-forsterker mer effektiv enn en klasse AB.

Til tross for forbedret effektivitet, reduseres lineariteten med drift av høyere klasse. Klassene D, E, F, G osv. er ikke-lineære forsterkere og er i prinsippet svitsjer med resonante laster. Hvis både amplitude- og fasemodulasjon brukes, kreves en lineær PA. For konstant amplitudemodulasjoner brukes imidlertid en svitsjeforsterker for å maksimere energieffektiviteten, siden svitsjingen kan skje når strømmen er nesten null. På grunn av disse forskjellige driftsmodusene og mange hensyn, antar følgende eksempel en ideell klasse A forsterker med en effektivitet på 50 %.

Eksempel

For eksempel krever en effektforsterkertransistor som leverer +30 dBm inn i en 50 Ω last (antenne), med en effektivitet på 50 %, omtrent 200 mA. Dette tar ikke hensyn til noe av den resterende systemeffekten, bare strømmen som trengs av PA-transistoren (kjent som drain-effektivitet). Sendere må også svitsjes på og av veldig raskt og med nøyaktige stige-/falltider. Som et resultat er et nøye overveid strømforsyningsdesign og dekopling kritisk, spesielt i batteridrevne systemer som har begrenset energi og mindre kapasitet til å opprettholde store svitsjetransienter.

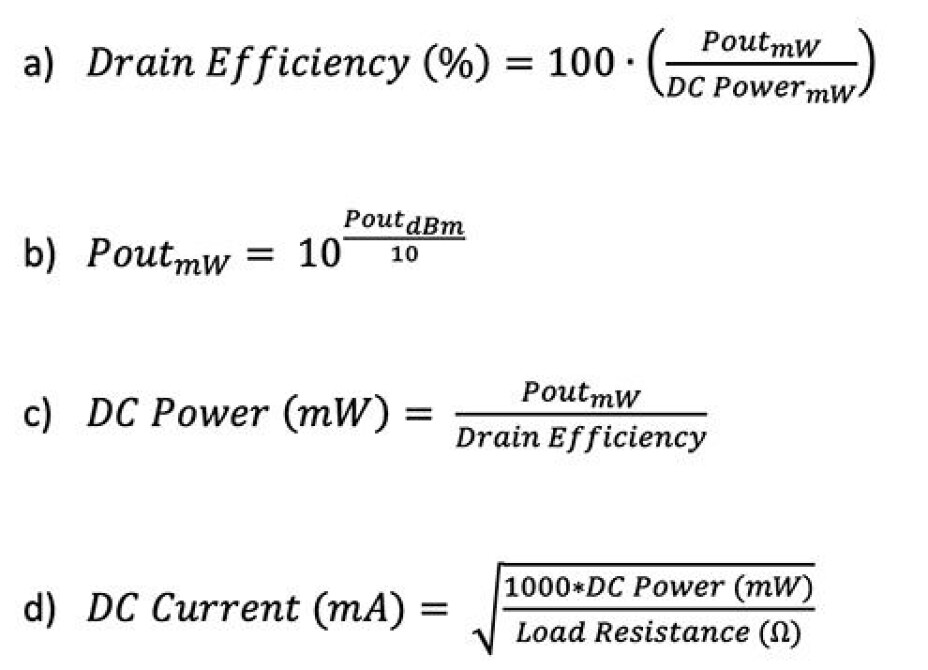

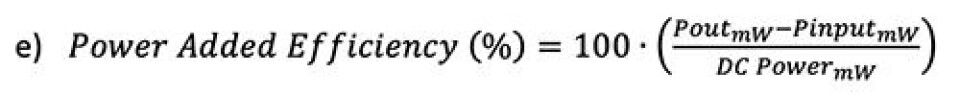

Ligninger:

a) Definisjon av drain-effektivitet

b) Konverterer levert effekt fra dBm til mW

c) Beregner DC effekt (strømforsyning), ved bruk av antatt drain-effektivitet

d) Beregner DC effekt til DC strøm

Som en siste merknad om energieffektivitet, brukes en annen beregning kalt Power Added Efficiency (PAE) ofte av RF-ingeniører. Dette tar hensyn til effekten som kreves for å drive PA (PinputmW). PA-ene har store transistorer, og forforsterkerkretsene kan forbruke en betydelig mengde strøm.

Generelt er det slik at jo høyere ytelse protokollen har, desto høyere strømforbruk. For eksempel krever et 4x4 MIMO-system fire parallelle mottaks- og sendekjeder, noe som nesten firedobler strømforbruket. Det er ikke et en-til-en-forhold ettersom noen blokker er delt mellom kjedene, men effekten er fortsatt høyere på grunn av de ekstra signalkjedene.

Batteridrift

Selve sendetiden og driftssyklusen er også viktige hensyn hvis du ønsker å kjøre systemet fra et batteri. For applikasjoner med svært lave arbeidssykluser, som en Bluetooth LE-temperatursensorvarde (beacon), er det mulig å oppnå 10+ år på et enkelt CR2032 knappecellebatteri. Typiske aktive tidssykluser for denne typen applikasjoner er omtrent 1 %, noe som betyr at systemet er inaktivt 99 % av tiden. Dette er grunnen til at dvale- eller tomgangsstrømmen er en kritisk parameter ved evaluering eller utforming for batteri- og batterifri drift (energihøsting).

Andre strømkilder er selvfølgelig nettstrøm eller Power over Ethernet (PoE). Som et eksempel er Wi-Fi-baserte IP-kameraer vanligvis drevet av PoE.

Ubegrenset strøm?

Noen ingeniører er fristet til å overse strømforbruk når de designer produkter koblet til en nesten uendelig energikilde som strømnettet, men det er ikke så enkelt. Myndigheter gransker og regulerer i økende grad strømforbruket til elektronikkenheter. Ettersom flere og flere produkter kobles til, kan inkrementelle strømbesparelser ha en enorm innvirkning i stor skala. Strømforbruket bør alltid minimeres for full økonomisk og sosial nytte. En annen, kanskje mindre åpenbar, parameter for strømforbruk er selve nettverkstopologien.

Sikkerhet

Sikkerhet er i virkeligheten ikke en vurdering, men et krav. Hver av disse protokollene har innebygd sikkerhet, i hvert fall på et minstenivå. E, om ikke umulig, å oppsummere i et kort avsnitt i en oversiktsartikkel som dette. Når det er sagt, under finner du flere viktige punkter å vurdere.

Sårbart øyeblikk

Det mest sårbare øyeblikket for ethvert trådløst nettverk er prosessen med sammenkobling eller «ombordstigning» (onboarding). Dette er når sikkerhetsinformasjon må utveksles mellom noder via luften, og nettverket er på sitt mest sårbare. En vanlig løsning på dette er å bruke en out of band (OOB)-protokoll. For å ta i bruk en ny Wi-Fi-ruter kan det for eksempel være en QR-kode som vil utløse en sammenkoblingsprosess over Bluetooth LE. Bluetooth LE er også et godt valg fordi rekkevidden er begrenset, noe som gjør fysisk avstand til en annen barriere for hackere. Og selvfølgelig kan telefonen koble seg til skyen, hvor sikkerhetsinformasjon kan hentes. I noen systemer gjøres sammenkoblingen over en proprietær protokollenke.

Kryptering

Den mest grunnleggende sikkerheten, etter sammenkobling, er å kryptere datanyttelastene, og dette er blitt gjort i svært lang tid. Men nå, i enkelte protokoller slik som Wi-Fi, må administrasjonsrammer og protokolloverhead også være kryptert. Selv det er ikke nok, og det må også være dynamisk kryptering. Uten dynamisk kryptering kan hackere svært effektivt snuse rammer og gjennom omvendt utvikling finne ut av protokollen, eller opptre som mellommann og forfalske nettverket. Dynamisk kryptering har utløpende nøkler over tid, så selv om en hacker kommer inn, kan de ikke gå tilbake i tid eller fremover i tid uten å hacke på nytt.

Med dynamisk kryptering må hackere også samhandle med de faktiske radioene, i stedet for å gjøre omvendt utvikling av systemet offline, noe de pleide å gjøre fordi det er mye raskere. Heldigvis er dette ikke lenger mulig nå.

Riktig nivå

Sikkerhetstiltak må også skaleres til risikoen for det som beskyttes. Å legge til sikkerhet øker kostnadene og vedlikeholdskostnadene og bør være økonomisk tilpasset verdien av dataene som beskyttes. Som et eksempel er Zigbee-teknologi først og fremst et system basert på såkalt tillitsrot, eller «root of trust». Når den tas i bruk, antar protokollen en tillitsrot mellom enheter. Dette er en svært rimelig antagelse fordi Zigbee-nettverk ikke er koblet til internett og er lokale nettverk som er under kontroll av en systemadministrator.

Mindre viktige data

Bluetooth LE brukes ofte til veldig enkle noder som ikke krever full sikkerhet. Du bryr deg kanskje ikke om andre mennesker kan få tilgang til dataene fra stuetemperatursensoren, men du bryr deg kanskje mye om noen er i stand til å hacke eller forfalske en kaldkjedetagg på bedervelige varer, som viktig medisin. På grunn av dette tilbyr Bluetooth LE skalerbare sikkerhetsfunksjoner basert på ulike brukstilfeller og verdien av dataene som kommuniseres.

Internettilkopling = risiko

Ettersom Wi-Fi er IP- (Internet Protocol) basert og koblet til internett, må det ha høyest mulig sikkerhetsnivå. Det er forskjellige nivåer av sikkerhetstiltak som passer med risikonivået til den gitte applikasjonen. For eksempel er kravene til et hjemmenettverk lavere enn et nettverk i en bank eller kontorbygg, hvor bedriftsløsninger kreves.

Evig sløyfe

Som en avsluttende tanke om sikkerhet, er det viktig å merke seg at sikkerhetsdesign aldri blir helt «ferdig». Både hackere og sikkerhetsteknologi spiller et nådeløst katt- og mus-spill, og dette vil aldri endre seg, derfor er det viktig at designet ditt har en eller annen mekanisme for å oppdatere programvare slik at systemet kan fremtidssikres og holdes så sikkert som mulig.

Oppsummering

Denne todelte artikkelserien har utforsket ulike systemnivåbetraktninger og faktorer som må forstås før man designer et trådløst produkt, inkludert kommunikasjonsprotokoll og interoperabilitetskrav, frekvensbånd og sameksistens, rekkevidde, kraft, nettverkstopologi og sikkerhet.

Hver teknologi har sin plass i økosystemet; det er bare et spørsmål om å vite hva som vil fungere best for ditt design. Trådløse løsninger fra onsemi spenner over alle brukstilfeller fra kort til middels rekkevidde, til lang rekkevidde og utover. Enten du utvikler en enkel temperatur-Bluetooth LE-sensorvarde eller Wi-Fi i bedriftskvalitet, kan vi hjelpe deg med å løse alle dine trådløse designutfordringer.

Gikk du glipp av første del, finner du den her.